SOAL Ujian Akhir Semester UAS Komputer Forensik Semester Ganjil 2018-2019

SOAL Ujian Akhir Semester UAS Keamanan Sistem Informasi KSI TD5A

SOAL Ujian Akhir Semester UAS Keamanan Sistem Informasi KSI TD5A

Download Soal UAS td5a KSI Ganjil 2018-2019

Keamanan Sistem Informasi KSI Soal QUIS TD5B Ganjil 2018

Keamanan Sistem Informasi KSI Soal QUIS TD5B Ganjil 2018

klik soal Soal-QUIZ-td5B-KSI-Ganjil-2018

Keamanan Sistem Informasi KSI Soal QUIS TD5A Ganjil 2018

Keamanan Sistem Informasi KSI Soal QUIS TD5A Ganjil 2018

Tugas Triage Komputer Forensik Helix Live CD

Tugas Triage Komputer Forensik Helix Live CD

Keamanan Sistem Informasi “Sniffing” Materi 3 dan 4 MITM Main In The Midle Attack

Keamanan Sistem Informasi “Sniffing” Materi 3 dan 4 MITM Main In The Midle Attack

Keamanan Sistem Informasi Sniffing Main in the middle attack materi 3 – 4 (1)

ERROR RDP Remote Desktop Connection This could be due to CredSSP encryption oracle remediation

ERROR RDP Remote Desktop Connection This could be due to CredSSP encryption oracle remediation

Jika Anda mengalami error saat melakukan remote desktop ke komputer tujuan, maka ikuti langkah berikut :

For uses running in Standard User Mode:

1: Click START / klik start menu

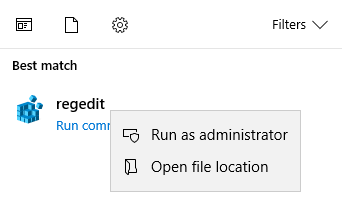

2: Type: Regedit / ketik regedit

3: Right click and Run As Admin / klik kanan app regeidit yang muncul mode administrator

4: Credential / buat file dengan nama CredSSP.REG ini file sebagai berikut copy paste:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP] [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters] “AllowEncryptionOracle”=dword:00000002

5: FILE

6: IMPORT / dari halaman regedit klik file import file CredSSP.REG

7: Choose the CredSSP.REG file

8: Close the registry editor and reboot / restart komputer

Selamat mencoba.

Suryayusra, M.Kom

Download File CredSSP.REG => CredSSP

Soal Quis Keamanan Jaringan Teknik Informatika 2018 Universitas Bina Darma

Soal Quis Keamanan Jaringan Teknik Informatika 2018 Universitas Bina Darma

Download SOAL QUIS KEMANAN JARINGAN TEKNIK INFORMATIKA 2018 UNIVERSITAS BINA DARMA

Soal Quis Teknik Komputer Teknologi Nirkabel 2018

Soal Quis Teknik Komputer Teknologi Nirkabel 2018

Download SOAL QUIS TEKNOLOGI NIRKABEL 2018

Soal UAS Keamanan Sistem Informasi Teknik Komputer 2017 2018

Soal UAS Keamanan Sistem Informasi Teknik Komputer 2017 2018